Microsoft ส่งแพตช์ความปลอดภัยสำหรับ Windows 7 ที่ "ไม่รองรับ" และเวอร์ชันเก่าทั้งหมดของ Internet Explorer

Microsoft Windows 7 และ Internet Explorer อาจออกจากหน้าต่างการสนับสนุนฟรีอย่างเป็นทางการแล้ว แต่แพลตฟอร์มยังคงได้รับแพตช์สำหรับช่องโหว่ด้านความปลอดภัยที่สำคัญที่ยังคงโผล่ขึ้นมา บริษัท เพิ่งส่งแพตช์ความปลอดภัยเพื่อปกป้องพีซีจากข้อบกพร่องของเอ็นจิ้น JavaScript ที่ใช้ประโยชน์อย่างแข็งขัน ข้อบกพร่องด้านความปลอดภัยอาจทำให้ผู้โจมตีจากระยะไกลสามารถรันโค้ดโดยอำเภอใจในบริบทของผู้ใช้ปัจจุบัน

Microsoft ได้ส่งออกแพตช์ความปลอดภัยที่สำคัญ ไม่เพียงแต่สำหรับระบบปฏิบัติการ Windows 7 แต่ยังรวมถึง Internet Explorer หลายเวอร์ชันอีกด้วย ในขณะที่ Windows 7 ถูกแทนที่ด้วย Windows 8 และ Windows 10 มานานแล้ว IE ก็ถูกแทนที่ด้วย Microsoft Edge แม้จะมีทั้งสองแพลตฟอร์ม อย่างเป็นทางการจากขอบเขตของการสนับสนุนฟรีMicrosoft ได้ทำการยกเว้นและส่งแพตช์เพื่อเสียบอยู่เป็นประจำ ช่องโหว่ด้านความปลอดภัยที่อาจใช้ประโยชน์ได้ เพื่อควบคุมการดูแลระบบหรือรันโค้ดจากระยะไกล

Microsoft Patches ใหม่และใช้ประโยชน์จากข้อผิดพลาดด้านความปลอดภัยใน IE บน Windows 7 OS:

ที่เพิ่งค้นพบและ ใช้ประโยชน์จากข้อผิดพลาดด้านความปลอดภัยอย่างแข็งขัน ได้รับการแก้ไขเรียบร้อยแล้วโดย Microsoft ช่องโหว่ด้านความปลอดภัยที่ติดแท็กอย่างเป็นทางการเป็น CVE-2020-0674 กำลังถูกใช้ประโยชน์อย่างมาก Microsoft ได้เสนอรายละเอียดเพิ่มเติมเกี่ยวกับข้อบกพร่อง คำอธิบายอย่างเป็นทางการของ CVE-2020-0674 มีดังนี้:

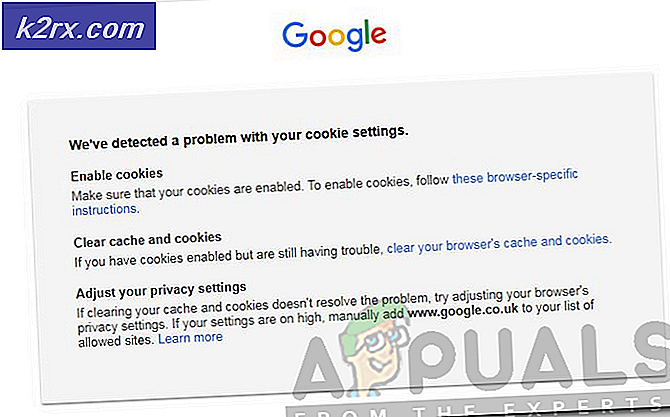

มีช่องโหว่ในการเรียกใช้รหัสระยะไกลในลักษณะที่กลไกการเขียนสคริปต์จัดการกับวัตถุในหน่วยความจำใน Internet Explorer ช่องโหว่อาจทำให้หน่วยความจำเสียหายในลักษณะที่ผู้โจมตีสามารถรันโค้ดโดยอำเภอใจในบริบทของผู้ใช้ปัจจุบัน ผู้โจมตีที่ใช้ช่องโหว่ได้สำเร็จอาจได้รับสิทธิ์ของผู้ใช้เช่นเดียวกับผู้ใช้ปัจจุบัน หากผู้ใช้ปัจจุบันล็อกออนด้วยสิทธิ์ของผู้ใช้ที่เป็นผู้ดูแลระบบผู้โจมตีที่ใช้ช่องโหว่ได้สำเร็จอาจเข้าควบคุมระบบที่ได้รับผลกระทบ ผู้โจมตีสามารถติดตั้งโปรแกรมได้ ดู เปลี่ยนแปลง หรือลบข้อมูล หรือสร้างบัญชีใหม่ด้วยสิทธิ์ของผู้ใช้เต็มรูปแบบ

ในสถานการณ์การโจมตีบนเว็บผู้โจมตีสามารถโฮสต์เว็บไซต์ที่ออกแบบมาเป็นพิเศษซึ่งออกแบบมาเพื่อใช้ประโยชน์จากช่องโหว่ผ่าน Internet Explorer จากนั้นโน้มน้าวให้ผู้ใช้เข้ามาดูเว็บไซต์ ผู้โจมตียังสามารถฝังตัวควบคุม ActiveX ที่ระบุว่า“ ปลอดภัยสำหรับการเริ่มต้น” ในแอปพลิเคชันหรือเอกสาร Microsoft Office ที่โฮสต์โปรแกรมการแสดงผล IE ผู้โจมตียังสามารถใช้ประโยชน์จากเว็บไซต์ที่ถูกบุกรุกและเว็บไซต์ที่ยอมรับหรือโฮสต์เนื้อหาหรือโฆษณาที่ผู้ใช้จัดหาให้ เว็บไซต์เหล่านี้อาจมีเนื้อหาที่สร้างขึ้นเป็นพิเศษซึ่งอาจใช้ประโยชน์จากช่องโหว่ได้

การปรับปรุงการรักษาความปลอดภัยแก้ไขช่องโหว่โดยการปรับเปลี่ยนวิธีที่เอ็นจินการเขียนสคริปต์จัดการกับอ็อบเจ็กต์ในหน่วยความจำ

ผู้ใช้ Windows 7 และ Internet Explorer ควรป้องกันตนเองอย่างไรจากช่องโหว่ด้านความปลอดภัยที่ค้นพบใหม่

ข้อบกพร่องด้านความปลอดภัยที่เพิ่งค้นพบใน Internet Explorer นั้นง่ายต่อการดำเนินการอย่างน่าประหลาดใจ การใช้ประโยชน์สามารถเรียกใช้ผ่านแอปพลิเคชันใด ๆ ที่สามารถโฮสต์ HTML เช่นเอกสารหรือ PDF แม้ว่าผู้ใช้ Windows 7 และ IE จะมีความเสี่ยงมากที่สุดแม้กระทั่งผู้ใช้ Windows 8.1 และ Windows 10 ก็ตกเป็นเป้าหมาย นอกเหนือจากเวอร์ชัน Windows OS เหล่านี้แล้ว Microsoft กำลังเปิดตัวโปรแกรมแก้ไขสำหรับ Windows Server 2008, 2012 และ 2019

มีความเป็นไปได้ค่อนข้างมากที่ Microsoft อาจออกโปรแกรมปรับปรุงการรักษาความปลอดภัยแบบไม่มีทางเลือกเพื่อแก้ไขช่องโหว่ด้านความปลอดภัย ยิ่งไปกว่านั้น Microsoft ได้เรียกร้องให้ผู้ใช้ Windows 7 และ Windows 8.1 OS ทุกคนอัปเกรดเป็น Windows 10 บริษัท ยังคงอนุญาตให้อัปเกรดเป็นตัวเลือก Windows 10 ได้ฟรี

Microsoft มี นำเสนอแพตช์ความปลอดภัยสำหรับแพลตฟอร์มที่ไม่รองรับดังกล่าว ในอดีตที่ผ่านมา. นอกจากนี้ บริษัท ยังเสนอโปรแกรม Extended Security Update หรือ ESU อย่างไรก็ตาม ขอแนะนำอย่างยิ่งให้อัปเกรดเป็น Windows 10 อย่างเร็วที่สุด