แก้ไข: ssh_exchange_identification: อ่าน: ตั้งค่าการเชื่อมต่อโดย peer

โชคดีที่ ssh_exchange_identification: อ่าน: การตั้งค่าการเชื่อมต่อรีเซ็ตโดยข้อผิดพลาดของ peer ค่อนข้างหายาก แต่คุณอาจใช้งานได้ถ้าคุณพยายามที่จะ ssh ลงในเซิร์ฟเวอร์ Unix ทุกประเภท ไม่ว่าคุณจะใช้ Windows กับ cygwin เพื่อเข้าถึงอูบุนตูหรือ macOS ด้วยเทอร์มินัลเพื่อ ssh ลงใน Arch, Fedora หรือ CentOS ตั้งแต่ ssh เป็นสากลใน Unix และ Linux ข้อผิดพลาดนี้สามารถเกิดขึ้นได้ตลอดเวลาที่เซิร์ฟเวอร์ระยะไกลจะรีเซ็ตการเชื่อมต่อโดยไม่ได้รับอนุญาตจากคุณ

วิธีที่ 1: ตรวจสอบไฟล์ hosts.deny

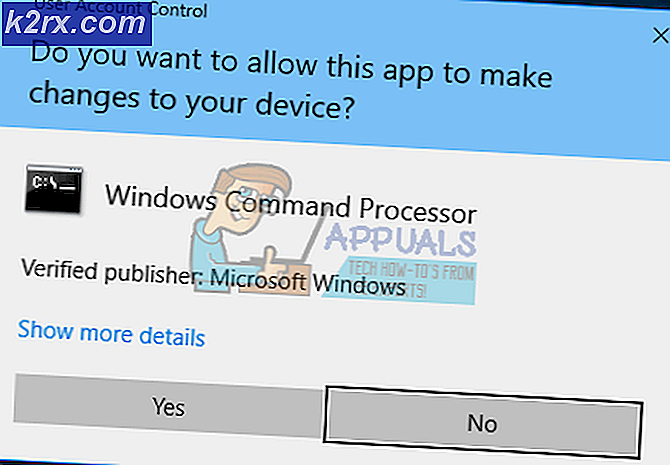

หากคุณมีสิทธิ์ระดับผู้ดูแลระบบบนเซิร์ฟเวอร์และวิธีการเข้าถึงระบบจากนั้นวิธีที่ง่ายที่สุดในการแก้ปัญหานี้ก็คือการตรวจสอบให้ตรงไปที่เครื่องคอมพิวเตอร์ของเซิร์ฟเวอร์และดูไฟล์ hosts.deny

ชนิด บนเซิร์ฟเวอร์เพื่อดูว่าเครื่องของคุณมีสถานะเป็นรายการที่ไม่ได้รับอนุญาตด้วยเหตุผลใด

ถ้าเป็นเช่นนี้มักเป็นข้อผิดพลาดและคุณสามารถนำออกได้อย่างปลอดภัยจากนั้นเชื่อมต่อผ่านทาง ssh บนเครื่องอื่น มิฉะนั้นให้ตรวจสอบเพื่อให้แน่ใจว่าไม่มีสัญลักษณ์แปลก ๆ ที่ห้ามไม่ให้เครื่องของคุณเชื่อมต่อ ไฟล์ใหม่ที่มีอะไร แต่ข้อความเริ่มต้นที่ถูกเพิ่มโดยการกระจายของเซิร์ฟเวอร์จะไม่เป็นผู้ร้าย แต่ในกรณีส่วนใหญ่

ลอง หากคุณต้องการเพิ่มข้อมูลเข้าสู่ระบบแบบรีโมตด้วยตนเองเพื่อให้แน่ใจว่าสามารถเชื่อมต่อได้ โปรดจำไว้ว่าสิ่งนี้แทบจะไม่จำเป็น แต่ถ้าคุณเพิ่มพวกเขาคุณจะต้องปฏิบัติตามข้อความที่ให้ข้อมูลที่แจกจ่าย ตัวอย่างเช่นคุณจะเพิ่มบรรทัดที่ด้านล่างเช่น ALL: appuals.com เพื่ออนุญาตให้ทุกคนใน appuals.com เชื่อมต่อกับเซิร์ฟเวอร์ ตรวจสอบให้แน่ใจว่าคุณพิมพ์โฮสต์ของคุณอย่างถูกต้องถ้าคุณทำเช่นนี้จากนั้นกด Ctrl + O เพื่อบันทึกไฟล์และกด Ctrl + X เพื่อออก

PRO TIP: หากปัญหาเกิดขึ้นกับคอมพิวเตอร์หรือแล็ปท็อป / โน้ตบุ๊คคุณควรลองใช้ซอฟต์แวร์ Reimage Plus ซึ่งสามารถสแกนที่เก็บข้อมูลและแทนที่ไฟล์ที่เสียหายได้ วิธีนี้ใช้ได้ผลในกรณีส่วนใหญ่เนื่องจากปัญหาเกิดจากความเสียหายของระบบ คุณสามารถดาวน์โหลด Reimage Plus โดยคลิกที่นี่คุณควรจะสามารถ ssh เข้าสู่เซิร์ฟเวอร์ได้ ณ จุดนี้

วิธีที่ 2: การเปลี่ยนตัวเลือกการกำหนดค่า ssh

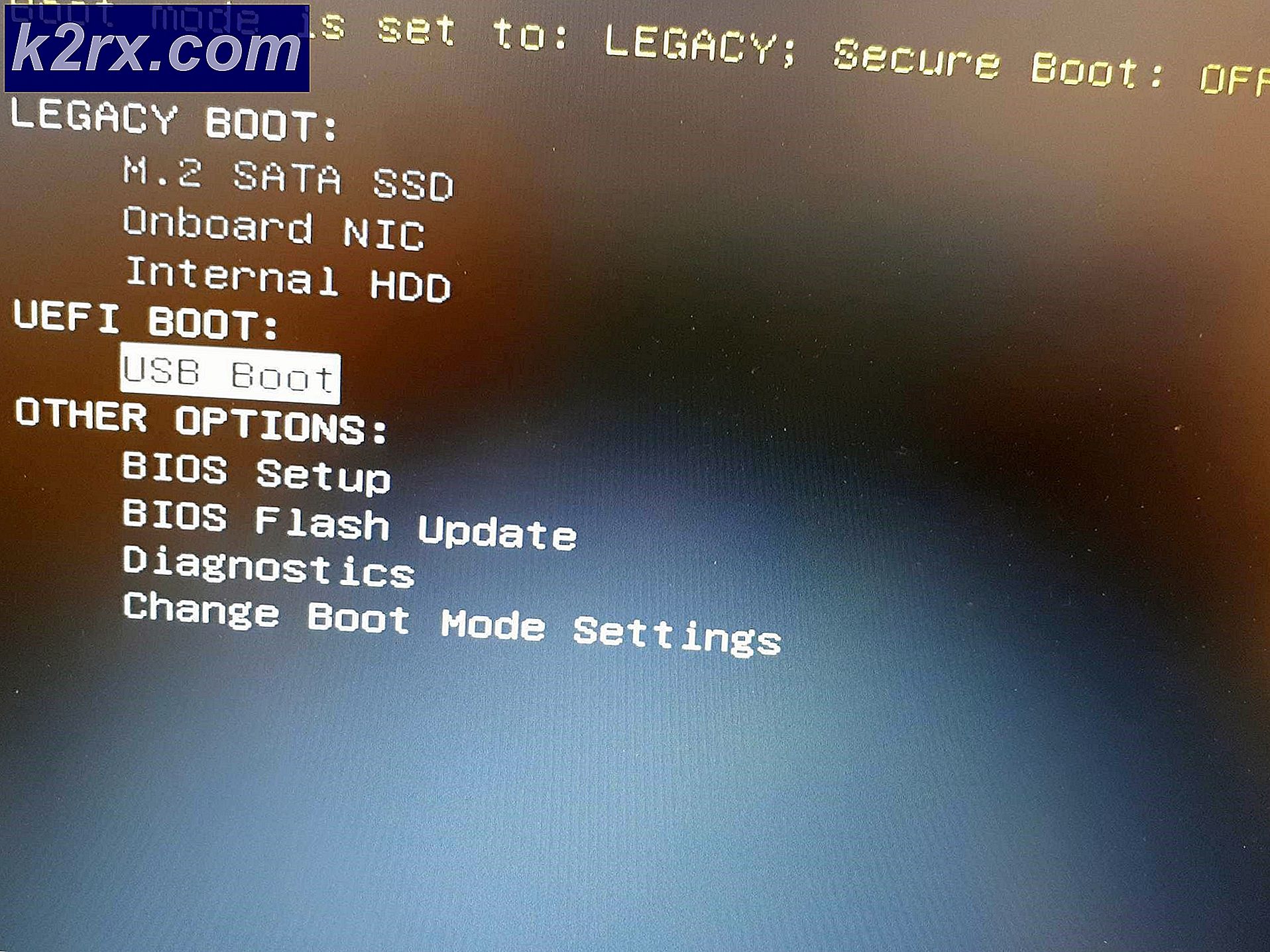

ถ้าคุณไม่สามารถไปยังเซิร์ฟเวอร์ระยะไกลหรือวิธีการก่อนหน้านี้ไม่ได้แก้ไขตัวเลือกให้ล้างข้อมูลไฟล์การกำหนดค่า ssh เก่าออกและดูว่ามีเคล็ดลับหรือไม่หลังจากอัปเดตแล้ว สมมติว่าไม่ได้แล้วเพิ่มตัวเลือก -v เพื่อ ssh และพยายามที่จะเชื่อมต่ออีกครั้ง หากคุณยังได้รับข้อความแสดงข้อผิดพลาดให้ลองเพิ่ม -c aes256-ctr ลงในคำสั่ง ssh ของคุณและดูว่ามีเคล็ดลับหรือไม่ นี้ควรจะย่อรายการตัวเลขและช่วยให้คุณสามารถเชื่อมต่อกับเซิร์ฟเวอร์ที่คุณกำลังพยายามที่จะ ssh เข้าตั้งแต่นี้ลดขนาดแพ็คเก็ตในการเปิด

ผู้ใช้บางรายได้ตั้งข้อสังเกตว่าเป็นประโยชน์อย่างยิ่งเมื่อแก้ไขปัญหาเกี่ยวกับอุปกรณ์แบรนด์ Cisco บางประเภทเนื่องจากฮาร์ดแวร์เซิร์ฟเวอร์จำนวนหนึ่งคาดว่าขนาดแพ็คเก็ตที่เล็กลงจะเป็นค่าเริ่มต้น เพียงเพิ่ม -c aes256-ctr ลงในคำสั่ง ssh ตามปกติของคุณแล้วคุณจะสามารถเข้ามาได้

วิธีที่ 3: การแทนที่คำสั่ง IP โดยบังเอิญ

ถ้าคุณได้ลองเข้าสู่ระบบก่อนหน้านี้สักครู่และถูกปฏิเสธเซิร์ฟเวอร์ของคุณอาจเข้าใจผิดว่ามีที่อยู่ IP ไม่ถูกต้อง กรณีนี้มักเกิดขึ้นหากคุณพยายามลองเชื่อมต่อใหม่ขณะแก้ไขปัญหาซึ่งเป็นคำตอบที่มีเหตุผล แต่อาจมีลักษณะคล้ายกับการโจมตีในกระบวนการย่อย fail2ban เพื่อให้แน่ใจว่าไม่ใช่กรณีนี้ให้รัน sudo iptables -L-line-number จากการเชื่อมต่อระยะไกลและค้นหาที่อยู่ IP ของคุณ คุณอาจพบว่ามีการเชื่อมต่อที่ไม่เกี่ยวข้องจำนวนมากที่คุณสามารถละเลยได้

เมื่อคุณพบปัญหาแล้วให้รัน iptables -D ตามด้วยหมายเลขลูกโซ่ที่ละเมิดลิขสิทธิ์และหมายเลข chain number เพื่อป้องกันไม่ให้คุณถูกห้ามใช้โดยซอฟต์แวร์ของคุณอีกครั้ง คุณไม่ควรมีปัญหาเพิ่มเติมใด ๆ เป็นผล อย่างไรก็ตามถ้าคุณทำ,

คุณสามารถแก้ไขไฟล์ต่อไปนี้ได้

โหลดได้ในโปรแกรมแก้ไขข้อความที่คุณชื่นชอบมากกว่า nano หรือ vi เป็นราก คุณอาจต้องการใช้งานบางอย่างเช่น แล้วมองหาบรรทัดที่อ่านไม่สนใจ เพิ่มที่อยู่ IP ของคุณลงในบรรทัดนี้เพื่อป้องกันไม่ให้ fail2ban อย่างถาวรจากการเพิ่มที่อยู่ IP ของคุณลงในรายการบล็อกใด ๆ

การกระจาย Linux แตกต่างกันทำสิ่งต่างกันนิดหน่อย แต่การเปลี่ยนแปลงเหล่านี้จะมีผลทันทีในกรณีส่วนใหญ่

PRO TIP: หากปัญหาเกิดขึ้นกับคอมพิวเตอร์หรือแล็ปท็อป / โน้ตบุ๊คคุณควรลองใช้ซอฟต์แวร์ Reimage Plus ซึ่งสามารถสแกนที่เก็บข้อมูลและแทนที่ไฟล์ที่เสียหายได้ วิธีนี้ใช้ได้ผลในกรณีส่วนใหญ่เนื่องจากปัญหาเกิดจากความเสียหายของระบบ คุณสามารถดาวน์โหลด Reimage Plus โดยคลิกที่นี่