แฮกเกอร์ที่ได้รับการสนับสนุนจากรัฐที่โจมตีอุตสาหกรรมวิดีโอเกมนอกเหนือจากการจารกรรมไซเบอร์ค้นพบนักวิจัยด้านความปลอดภัยของเว็บ

นอกเหนือจากการดำเนินการจารกรรมทางไซเบอร์แล้วเศษเสี้ยวของกลุ่มแฮ็กขนาดใหญ่และที่รัฐให้การสนับสนุนดูเหมือนจะมีส่วนร่วมในการดำเนินการโจมตีทางไซเบอร์ที่มีแรงจูงใจทางการเงิน อาชญากรรมไซเบอร์เหล่านี้มีเป้าหมายไปยังกลุ่มเฉพาะบางกลุ่ม แต่ผลกระทบมากที่สุดคืออุตสาหกรรมวิดีโอเกมออนไลน์ที่เพิ่มขึ้นเรื่อย ๆ มีรายงานว่าบุคคลทั่วไปเป็นส่วนหนึ่งของกลุ่มปฏิบัติการจารกรรมไซเบอร์ของจีนที่ได้รับการสนับสนุนจากรัฐจำนวนมากซึ่งสามารถปรับใช้ชุดเครื่องมือและชุดทักษะเพื่อทำกำไรไปพร้อมกันได้ การกระทำของอาชญากรรมไซเบอร์ที่มีผลตอบแทนทางการเงินเป็นเป้าหมายหลักกำลังเพิ่มขึ้นอย่างต่อเนื่องเนื่องจากนักเล่นเกมเปลี่ยนการเล่นเกมไปยังระบบคลาวด์และเซิร์ฟเวอร์ระยะไกลมากขึ้น

นักวิจัยของ FireEye ได้รวบรวมรายงานที่ครอบคลุมเกี่ยวกับ APT41 ซึ่งเป็นกลุ่มภัยคุกคามทางไซเบอร์ที่อุดมสมบูรณ์ของจีนซึ่งดำเนินกิจกรรมจารกรรมที่ได้รับการสนับสนุนจากรัฐ กลุ่มนี้เชื่ออย่างยิ่งว่าได้รับการสนับสนุนหรือสนับสนุนจากรัฐบาลจีน นักวิจัยอ้างว่ากลุ่ม APT41 ได้ทำการโจมตี บริษัท ที่ปกปิดความลับทางการค้าอย่างต่อเนื่อง อย่างไรก็ตามนอกเหนือจากการปฏิบัติภารกิจจารกรรมทางไซเบอร์แล้วสมาชิกของกลุ่มยังดำเนินการปฏิบัติการที่มีแรงจูงใจทางการเงินอีกด้วย นักวิจัยตั้งข้อสังเกตว่าสมาชิกบางคนใช้มัลแวร์ที่สงวนไว้สำหรับแคมเปญจารกรรม

กลุ่มการจารกรรมไซเบอร์ของจีน APT41 ยังดำเนินการโจมตีทางไซเบอร์ด้วยแรงจูงใจทางการเงิน:

กลุ่มแฮ็กที่ได้รับการสนับสนุนจากรัฐหรือผู้คุกคาม มักไม่เกี่ยวข้องกับการดำเนินงานที่เป็นประโยชน์ทางการเงิน กลุ่มเหล่านี้ใช้ประโยชน์อย่างมีประสิทธิภาพZero Day Exploits” เพื่อส่งมอบมัลแวร์หรือดาวน์โหลดเพย์โหลดจำนวนมากไปยังเซิร์ฟเวอร์ที่ปลอดภัยของธุรกิจระหว่างประเทศ การหาประโยชน์เหล่านี้มักจะ ค่อนข้างแพงบน Dark Webแต่แฮกเกอร์มักไม่ค่อยจัดหาสิ่งเหล่านี้จากนายหน้าหาประโยชน์เพื่อขโมยสกุลเงินดิจิทัล

อย่างไรก็ตามกลุ่ม APT41 ดูเหมือนจะหลงระเริงกับการโจรกรรมทางดิจิทัลนอกเหนือจากการดำเนินการจารกรรมทางไซเบอร์ การโจรกรรมทางดิจิทัลดูเหมือนจะดำเนินการเพื่อผลประโยชน์ส่วนตัวเท่านั้น อย่างไรก็ตามดูเหมือนว่าสมาชิกกำลังใช้มัลแวร์และซอฟต์แวร์ที่เป็นอันตรายอื่น ๆ ที่ไม่ได้ออกแบบมาเพื่อกำหนดเป้าหมายผู้ใช้อินเทอร์เน็ตทั่วไป พูดง่ายๆคือแฮ็กเกอร์กำลังใช้มัลแวร์ที่ไม่เปิดเผยต่อสาธารณะซึ่งมักสงวนไว้สำหรับแคมเปญจารกรรม รายงานโดยละเอียดโดย FireEye ครอบคลุม“ กิจกรรมในอดีตและต่อเนื่องที่เกิดจาก APT41 วิวัฒนาการของกลยุทธ์เทคนิคและขั้นตอน (TTP) ของกลุ่มข้อมูลเกี่ยวกับตัวแสดงแต่ละตัวภาพรวมของชุดเครื่องมือมัลแวร์และการที่ตัวระบุเหล่านี้ทับซ้อนกับตัวอื่น ๆ อย่างไร ผู้ดำเนินการจารกรรมชาวจีนที่รู้จักกันดี”

ตามเนื้อผ้าแฮกเกอร์ที่ติดตามห้องใต้ดินดิจิทัลเพื่อขโมยเงินมีเป้าหมายประมาณ 15 กลุ่มอุตสาหกรรมหลัก ในบรรดาสิ่งเหล่านี้สิ่งที่ร่ำรวยที่สุดคือการดูแลสุขภาพแบบดิจิทัลสิทธิบัตรและเทคโนโลยีขั้นสูงอื่น ๆ การสื่อสารโทรคมนาคมและแม้แต่การศึกษาที่สูงขึ้น อย่างไรก็ตามอุตสาหกรรมวิดีโอเกมออนไลน์ที่กำลังเติบโตอยู่ในขณะนี้ก็เป็นเป้าหมายที่น่าสนใจเช่นกัน ในความเป็นจริงรายงานระบุว่าสมาชิกของกลุ่ม APT41 อาจเริ่มกำหนดเป้าหมายไปที่อุตสาหกรรมเกมหลังปี 2014 อย่างไรก็ตามภารกิจหลักของกลุ่มนี้ยังคงเป็นการจารกรรมทางไซเบอร์ เห็นได้ชัดว่าพวกเขากำลังช่วยจีนเร่งภารกิจ "Made in China 2025" กล่าวอีกนัยหนึ่งกลุ่มภัยคุกคามถาวรจำนวนไม่น้อยที่ดูเหมือนจะมาจากจีนโดยทั่วไปกำลังดำเนินการตามแผนพัฒนาเศรษฐกิจห้าปีของจีน พูดง่ายๆก็คือดูเหมือนว่าพวกเขากำลังช่วยความทะเยอทะยานของประเทศ Chine ได้กล่าวอย่างชัดเจนว่าประเทศต้องการให้แรงงานในประเทศและ บริษัท ที่มีอุตสาหกรรมสูงเพื่อเริ่มผลิตสินค้าและบริการที่มีมูลค่าสูงขึ้น

กลุ่ม APT41 โจมตีอุตสาหกรรมวิดีโอเกมออนไลน์อย่างไร

กลุ่ม APT41 ดูเหมือนสนใจที่จะติดตาม บริษัท ที่อยู่ในกลุ่มการศึกษาระดับอุดมศึกษาบริการท่องเที่ยวและกลุ่มข่าว / สื่อเป็นพิเศษ กลุ่มนี้ดูเหมือนจะติดตามบุคคลที่มีชื่อเสียงและพยายามที่จะเข้าถึงเครือข่ายการสื่อสารของพวกเขา ในอดีตกลุ่มนี้พยายามเข้าถึงระบบการจองของโรงแรมโดยไม่ได้รับอนุญาตเพื่อพยายามรักษาความปลอดภัยในสถานที่

อย่างไรก็ตามนอกเหนือจากกิจกรรมที่รัฐให้การสนับสนุนดังกล่าวแล้วสมาชิกของกลุ่ม APT41 บางคนกำลังติดตามอุตสาหกรรมวิดีโอเกมเพื่อผลประโยชน์ทางการเงินส่วนบุคคล แฮกเกอร์เป็นผู้ติดตามสกุลเงินเสมือนและหลังจากสังเกตกลุ่มอื่น ๆ ที่คล้ายกัน APT41 ก็พยายามที่จะทำเช่นกัน ปรับใช้ ransomware.

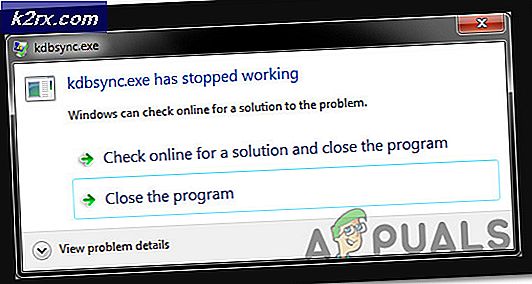

น่าแปลกที่กลุ่มพยายามเข้าถึงสภาพแวดล้อมการผลิตเกมแบ็กเอนด์ จากนั้นกลุ่มดังกล่าวจะขโมยซอร์สโค้ดรวมถึงใบรับรองดิจิทัลซึ่งจะใช้ในการลงนามมัลแวร์ APT41 เป็นที่ทราบกันดีว่าใช้การเข้าถึงสภาพแวดล้อมการใช้งานจริงเพื่อฉีดโค้ดที่เป็นอันตรายลงในไฟล์ที่ถูกต้อง เหยื่อที่ไม่สงสัยซึ่งรวมถึงองค์กรอื่น ๆ จากนั้นดาวน์โหลดไฟล์ที่ปนเปื้อนเหล่านี้ผ่านช่องทางที่ดูเหมือนถูกต้องตามกฎหมาย เนื่องจากไฟล์และใบรับรองได้รับการลงนามแอปพลิเคชันจึงได้รับการติดตั้งสำเร็จ

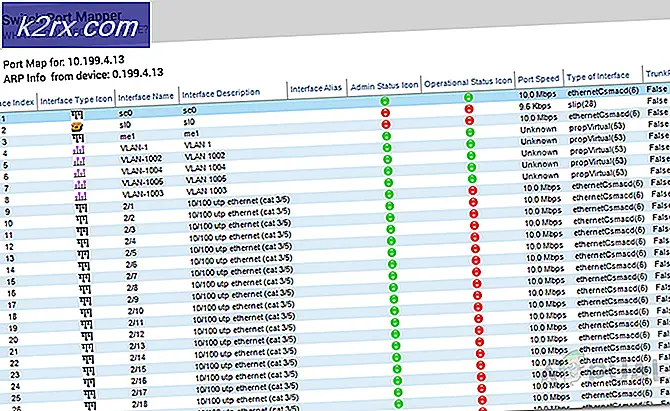

สิ่งที่น่ากังวลยิ่งกว่านั้นคือความจริงที่ว่ากลุ่มนี้สามารถรายงานว่ามีการเคลื่อนย้ายโดยไม่ถูกตรวจพบภายในเครือข่ายเป้าหมายรวมถึงการหมุนระหว่างระบบ Windows และ Linux ยิ่งไปกว่านั้น APT41 ยัง จำกัด การติดตั้งมัลแวร์ที่ตามมากับระบบเหยื่อเฉพาะโดย การจับคู่กับตัวระบุระบบแต่ละตัว. พูดง่ายๆก็คือกลุ่มจะไล่ตามผู้ใช้ที่เลือกซึ่งอาจมีสกุลเงินดิจิทัลจำนวนมาก เชื่อกันว่า APT41 มีมัลแวร์ 46 ประเภทซึ่งรวมถึงแบ็คดอร์ตัวขโมยข้อมูลประจำตัวคีย์ล็อกเกอร์และรูทคิทหลายตัว